OWASP nima?

Open Web Application Security Project® (OWASP) - bu veb saytlar xavfsizligi buyicha turli mualliflik maqolalari, video darsliklar yaratadigan, shuningdek forumlar konferensiyalar o'tkazadagigan onlayn hamjamiyat.

OWASP Top 10 — Veb-ilovalar uchun eng xavfli zaifliklar

OWASP hamjamiyati haqida

OWASP hamjamiyati — dunyo miqyosidagi onlayn hamjamiyat bo'lib, korporatsiyalar, ta'lim tashkilotlari va xavfsizlik sohasida faoliyat yuritadigan shaxslardan tashkil topgan.

Hamjamiyatning eng ko'zga ko'ringan loyihalari:

OWASP Top 10 hisoboti

OWASP CLASP — dasturiy ta'minot xavfsizligi jarayoni

OWASP ZAP — veb-sahifalarni tekshiruvdan o'tkazish uchun ochiq kodli skaner

Batafsil ma'lumotni hamjamiyat saytidan olishingiz mumkin: owasp.org

OWASP Top 10 nima?

OWASP Top 10 — bu hozirda eng keng tarqalgan o'nta veb-saytlar zaifliklari ro'yxati. Ushbu ro'yxat tufayli dasturchilar, pentesterlar va xavfsizlik bo'yicha mas'ul xodimlar eng muhim xavf va tahdidlar, ularning oqibatlari hamda ularga qarshi choralar haqida o'z vaqtida xabardor bo'lishlari mumkin.

OWASP ro'yxati har uch-to'rt yilda bir marta yangilanadi (oxirgi marta 2021-yilda yangilangan). Hisobot butun dunyo bo'ylab xavfsizlik ekspertlarining fikr-mulohazalariga asoslanadi.

2021-yil hisobotidagi eng xavfli 10 ta zaiflik

Broken Access Control — Kirish nazorati buzilishi

Cryptographic Failures — Kriptografik xatolar

Injection — Inyeksiya hujumlari

Insecure Design — Ishonchsiz dizayn

Security Misconfiguration — Noto'g'ri xavfsizlik konfiguratsiyasi

Vulnerable and Outdated Components — Zaif va eskirgan komponentlar

Identification and Authentication Failures — Identifikatsiya va autentifikatsiyadagi xatolar

Software and Data Integrity Failures — Dasturiy ta'minot va ma'lumotlar yaxlitligidagi xatolar

Security Logging and Monitoring Failures — Xavfsizlik jurnali va monitoringdagi nosozliklar

Server-Side Request Forgery (SSRF) — Server tomoni so'rovini qalbakilashtirish

1. Broken Access Control — Kirish nazorati buzilishi

Sayt xavfsizligi sohasida kirish nazoratini boshqarish — bu foydalanuvchilarga alohida bo'limlar yoki sahifalarga kirishini cheklash.

Misol: Sizda internet-do'kon bor. Saytga yangi mahsulotlar qo'shish yoki chegirmalarni o'rnatish uchun administrator paneliga kirishingiz kerak bo'ladi. Bu panel sizdan boshqa hech kimga kerak emas. Agar boshqa tashrif buyuruvchilar ham administrator paneliga kirish imkoniga ega bo'lsa, onlayn do'koningiz hujumga ochiq bo'ladi.

Kirish nazorati bilan bog'liq muammolar xakerga cheklovlarni chetlab o'tib, tizimlar va maxfiy ma'lumotlarga ruxsatsiz kirishga, shuningdek administrator va imtiyozli foydalanuvchi login-parollarini qo'lga kiritish potensial xavfini yuzaga keltiradi.

Buzilgan kirish boshqaruviga misollar

Xosting boshqaruv paneliga / Admin panelga kirish

FTP / SFTP / SSH orqali serverga kirish

Sayt boshqaruv paneliga kirish

Ma'lumotlar bazasiga kirish

2. Cryptographic Failures — Kriptografik xatolar

Kriptografik xatolar — nisbatan yangicha nomlanish bo'lib, oldingi Top 10 hisobotlarida Sensitive Data Exposure (maxfiy ma'lumotlarni oshkor qilish) nomi bilan atalgan.

Asosiy e'tibor kriptografiya bilan bog'liq nosozliklarga (yoki uning mavjud emasligiga) qaratilgan. Bu ko'pincha maxfiy ma'lumotlarning tarqalib ketishiga olib keladi.

Muhim ma'lumotlar oshkor bo'lishining asosiy sabablari

Shifrlashning yo'qligi

Kalitlarni yaratish va boshqarishning ishonchsiz usullari

Zaif shifrlash algoritmlari

Xavfsiz parollarni saqlash usullari

Zarurat bo'lmaganda ham muhim ma'lumotlarni saqlab borish

Himoya qilinishi kerak bo'lgan maxfiy ma'lumotlar

Kredit karta raqamlari

Tibbiy ma'lumotlar

Shaxsiy identifikatsiya qilinadigan ma'lumotlar (PII)

Boshqa shaxsiy ma'lumotlar

3. Injection — Inyeksiya hujumlari

Inyeksion hujumlar ma'lumotlar kod interpretatoriga saytdagi forma yoki ma'lumotni veb-ilovaga yuborishning boshqa usuli orqali uzatilganda sodir bo'ladi.

Misol: Xaker ro'yxatdan o'tish formasidagi foydalanuvchidan ism kiritishi so'raladigan maydonga SQL kodini kiritishi mumkin. Agar formadagi kiruvchi ma'lumotlar dasturchi tomonidan to'g'ri tekshirilmasa, bu xaker yuborgan SQL kodning bajarilishiga olib keladi — bunday hujumlar SQL injection nomi bilan tanilgan.

Oldini olish

Foydalanuvchi yuborayotgan har bir maydondagi ma'lumot turini tekshirish

Kiruvchi ma'lumotlarni tozalash (sanitization)

Ma'lumotlarni to'g'ridan-to'g'ri ma'lumotlar bazasiga saqlamaslik

Inyeksion hujumlar sayt egalari uchun jiddiy xavf tug'diradi. Bu turdagi hujumlardan himoyalanish haqida keyingi darslarimizda batafsil to'xtalamiz.

4. Insecure Design — Ishonchsiz dizayn

2021-yil uchun yangi yo'nalish. Dizayn kamchiliklari bilan bog'liq xavflarga e'tibor qaratiladi.

Ishonchsiz dizayn — "yo'qolgan yoki samarasiz boshqaruv dizayni" sifatida ifodalangan turli kamchiliklarni o'z ichiga oluvchi keng kategoriya. Bu dastur ishlashidagi mantiqiy xatoliklarni ham qamrab oladi.

Tipik misollar

Parollarni ochiq matnda saqlash

Xatolik haqidagi xabarlarda muhim ma'lumotlarni ko'rsatib yuborish

Ma'lumot kiritish formasida spam yoki botlardan himoya interfeysining mavjud emasligi

5. Security Misconfiguration — Noto'g'ri xavfsizlik konfiguratsiyasi

Xavfsizlik konfiguratsiyalarini noto'g'ri sozlash — OWASP Top 10 da eng keng tarqalgan zaiflik. Bu turdagi zaifliklar asosan dasturchilarning sayt xavfsizligiga e'tiborsizligidan kelib chiqadi.

Dasturchilar qiladigan eng keng tarqalgan xatolardan biri — standart CMS sozlamalarini o'zgartirmaslik, ya'ni ularni o'z holatida qoldirish.

Saytga hujumga imkon beruvchi keng tarqalgan xatolar

Tuzatilmagan kamchiliklar

Standart konfiguratsiyalar (default)

Foydalanilmayotgan sahifalarning mavjudligi

Himoyalanmagan fayllar va kataloglar

Zaif xeshlangan yoki shifrlanmagan parollar

Zamonaviy CMS'lar (WordPress, Joomla va boshqalar) ishni osonlashtiradi va vaqtni tejaydi, lekin xavfsizlik sozlamalari o'z holatida qoldirilsa, bu yomon oqibatlarga olib kelishi mumkin. Hozirgi kunda juda ko'p xakerlik hujumlari avtomatlashtirilgan vositalar (tools) yordamida amalga oshiriladi.

Maslahat: CMS'ni o'rnatish vaqtida standart sozlamalarni o'zgartirish orqali ko'p sonli hujumlarning oldini olish mumkin.

6. Vulnerable and Outdated Components — Zaif va eskirgan komponentlar

Saytning server va mijoz (client) qismidagi har bir dasturiy ta'minotni yangilamaslik ertami-kechmi jiddiy xavfsizlik xatarlarini keltirib chiqaradi.

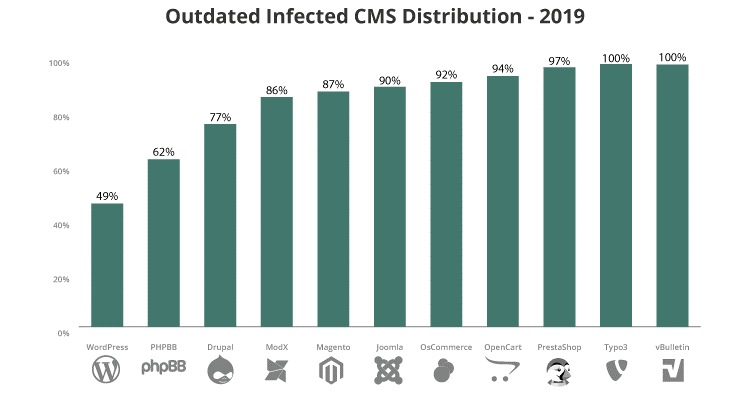

Statistika: 2019-yilda CMS asosida qurilgan hujumga uchragan saytlarning 56% ida buzib kirilgan vaqtda eskirgan versiyalar ishlab turgan. Ya'ni dasturchilar pluginlar, modullar yoki frameworklarni o'z vaqtida yangilashmagan.

Nega dasturiy ta'minotni o'z vaqtida yangilamaymiz?

Dasturchilar yangilanishlar (updates) chiqqanidan o'z vaqtida xabardor bo'lmaydi yoki yangilashga ulgurmaydi (to'g'ri yangilash vaqt talab etadi)

Eski kod yangi bog'liqliklar (dependencies) versiyalari bilan mos kelmay, ishlamay qolishi mumkin

Dasturchi yangilanishdan keyin sayt funksionali o'zgarib qolishi yoki ishlamay qolishidan xavfsiraydi

Dasturchilar yangilanishni to'g'ri o'rnatish tajribasiga ega bo'lmasliklari mumkin

Har safar yangilanish ogohlantirishiga e'tibor bermasangiz, saytingizda yoki serveringizda ma'lum zaiflik saqlanib qolishiga ruxsat berasiz. Xakerlar server dasturiy ta'minoti va saytlardagi modullar versiyalarini zaifliklarga albatta tekshirishadi.

7. Identification and Authentication Failures — Identifikatsiya va autentifikatsiyadagi xatolar

Noto'g'ri autentifikatsiya orqali xaker qo'lda yoki avtomatik usullardan foydalanib:

Tizimdagi istalgan akkauntni boshqarishga

Tizimni to'liq nazorat qilishga

urinishi mumkin.

Autentifikatsiya buzilishi odatda saytning autentifikatsiya mexanizmidagi mantiqiy muammolar — masalan, foydalanuvchi sessiyalarini noto'g'ri boshqarish bilan bog'liq.

Bu zaiflikdan foydalanib, xaker brute-force hujumi uyushtirib, tizim foydalanuvchilarining login-parollarining taxminiy variantlarini birin-ketin tekshirib ko'rishi mumkin.

Admin panel URL'larini himoya qilish

Autentifikatsiya bilan bog'liq xavflarni minimallashtirish uchun standart admin URL'larni ochiq qoldirmang:

CMS Standart admin URL Joomla /administrator WordPress /wp-admin/ Magento /index.php/admin Drupal /user/login

8. Software and Data Integrity Failures — Dasturiy ta'minot va ma'lumotlar yaxlitligidagi xatolar

Eslatma: Ushbu bo'lim asl matnda batafsil yoritilmagan. Keyingi nashrda to'ldirish tavsiya etiladi.

9. Security Logging and Monitoring Failures — Xavfsizlik jurnali va monitoringdagi nosozliklar

Muvaffaqiyatli xakerlik hujumlarini aniqlash har doim ham oson emas. Ko'pincha xakerlar nafaqat axborot tizimlariga ruxsatsiz kirishadi, balki hech qanday iz qoldirmagan holda bir necha oy yoki yillar davomida tizimga kirish huquqiga ega bo'lib yurishadi. Ba'zida veb-sayt egasi saytining xakerlar tomonidan buzib kirilganini oylab bilmasligi mumkin.

Oldini olish

Saytda, serverda yoki tizimda bo'layotgan har bir harakatni monitoring va tahlil qilib borish

Xavfsizlik jurnallarini muntazam yuritib kuzatib borish

Loglar bilan to'g'ri ishlash — bu shubhali o'zgarishlardan xabardor bo'lish imkonini beradi

Loglar — saytdagi barcha hodisalarni qayd etadigan hujjat. Ular potensial hujumlarning oldini olish yoki hujum sodir bo'lganda zudlik bilan aniqlab oqibatlarini kamaytirishga yordam beradi.

10. Server-Side Request Forgery (SSRF) — Server tomonidagi so'rovlarni qalbakilashtirish

SSRF hamjamiyat so'rovidan keyin OWASP Top 10 ning 2021-yil yangilangan ro'yxatiga qo'shildi. Bu turdagi hujum so'nggi yillarda nisbatan ko'p uchramoqda.

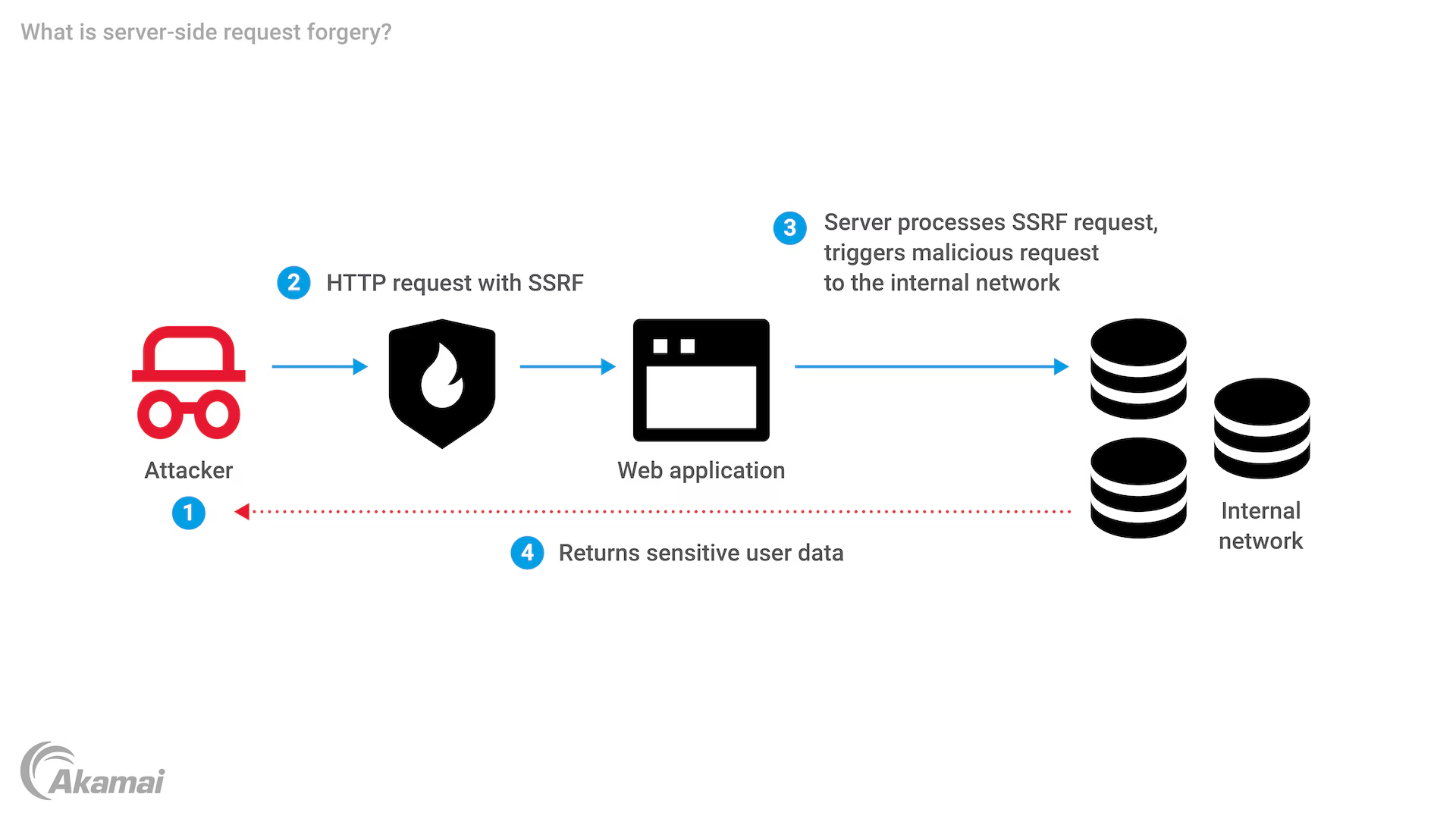

SSRF nima?

Server-Side Request Forgery — server nomidan tashqi yoki ichki resurslarga so'rov yuborish imkonini beruvchi hujum. Bunday holda xaker butun so'rovni yoki uning alohida qismlarini boshqarishi mumkin.

Kim zaif?

Quyidagi turdagi saytlar SSRF'ga nisbatan zaif:

Ichki servislar bilan o'zaro aloqada bo'luvchi veb-saytlar

URL'lar orqali ma'lumotlarni yuklab oluvchi tizimlar

Bunday tizimlarda qilingan so'rovlar foydalanuvchilar tomonidan nazorat qilinadi. URL'ni almashtirish natijasida so'rov boshqa manbalarga yo'naltiriladi.

Xavflilik darajasi

Hozircha OWASP ekspertlarining fikricha, SSRF hujumlarini amalga oshirishga imkon beruvchi yuqori darajadagi kritik zaifliklar kam uchraydi. Ammo bu turdagi hujumni ekspluatatsiya qilish imkoniyati yuqori va tez orada SSRF jiddiy kiber tahdidga aylanishi mumkin.

Maqola muallifi